Statistinė SHA-3 konkurso maišos funkcijų analizė (Statistical Analysis of Hash Functions from SHA-3 Competition)

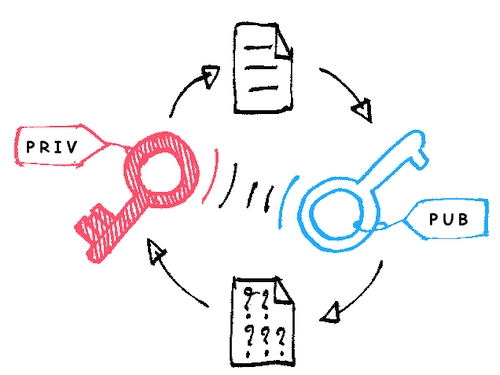

Kaip veikia asimetrinė kriptografija arba kaip maišydami spalvas, du nepažįstami žmonės gali slaptai bendrauti visiems matant | Elektronika.lt

Kaip veikia asimetrinė kriptografija arba kaip maišydami spalvas, du nepažįstami žmonės gali slaptai bendrauti visiems matant | Elektronika.lt

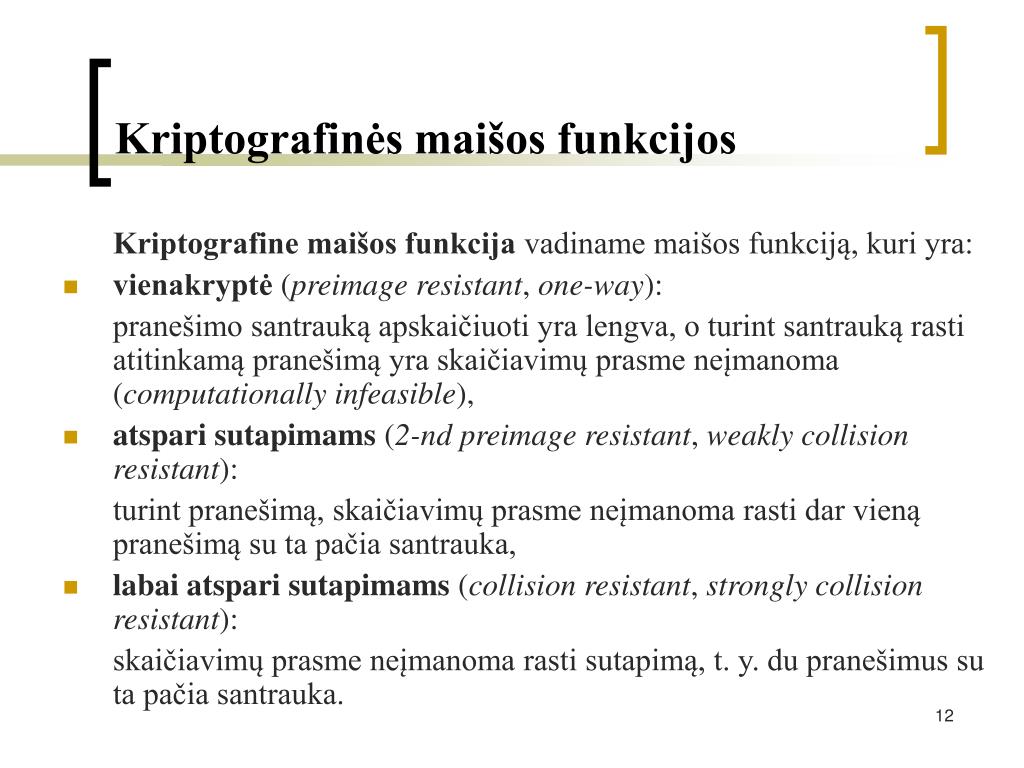

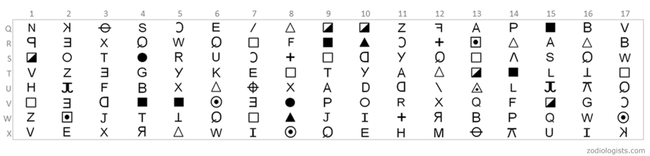

Statistinė SHA-3 konkurso maišos funkcijų analizė (Statistical Analysis of Hash Functions from SHA-3 Competition)

10 Vnt 15x6cm Kriptografijos Sutiko čia Lipnios Patvarus Sidabro Pet Etiketė, Lipdukas,prekės Nr. Fs27 pardavimas | Į Viršų > Mich.lt

Statistinė SHA-3 konkurso maišos funkcijų analizė (Statistical Analysis of Hash Functions from SHA-3 Competition)

Statistinė SHA-3 konkurso maišos funkcijų analizė (Statistical Analysis of Hash Functions from SHA-3 Competition)

TECHNINIAI REIKALAVIMAI, SĄLYGOS IR INTEGRACIJŲ SPECIFIKACIJA EKA GAMINTOJAMS IR PROGRAMINĖS ĮRANGOS KŪRĖJAMS